Ataques de negação de serviço distribuído DDoS: proteção, prevenção

Distributed Denial of Service ou DDoS tem uma longa história e se tornou completamente popular quando o grupo Anonymous iniciou suas operações contra qualquer site contra o Wikileaks . Até então, o termo e o que significava eram conhecidos apenas por pessoas com conhecimento de Internet Security .

Negação de serviço distribuída

Pretendo abordar alguns métodos DDoS notáveis neste artigo antes de discutir métodos para evitar ou prevenir ataques DDoS .

O que são ataques DDOS?

Tenho certeza que todos vocês sabem o seu significado. Para aqueles que não conhecem o termo, é Negação de Serviço(Denial of Service)(Denial of Service) “distribuída” – causada pelo número excessivo de solicitações ao servidor do que ele pode lidar.

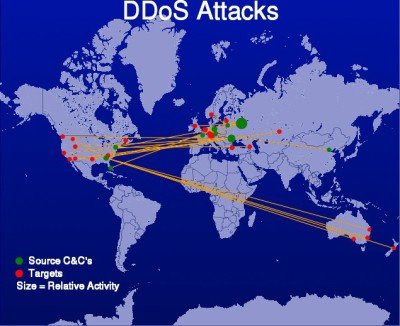

Quando não é possível processar solicitações em tempo real devido ao alto tráfego enviado intencionalmente por vários computadores comprometidos, o servidor do site trava e para de responder a mais solicitações de clientes diferentes. A rede de computadores comprometidos é chamada de BOTNETS . Basicamente(Basically) , todos os computadores e aparelhos inteligentes na rede são controlados por hackers e as pessoas que possuem esses computadores não sabem que foram hackeadas.

Como as solicitações são muitas e vêm de lugares diferentes (as regiões dos computadores invadidos podem variar), isso é chamado de “ Negação(Distributed Denial) de Serviço Distribuída” ou DDoS . Para que um DDoS aconteça, o número e a intensidade das tentativas de conexão devem ser maiores do que o servidor(Server) de destino pode suportar. Se a largura de banda for alta, qualquer invasor DDoS precisará de mais computadores e solicitações mais frequentes para derrubar o servidor.

DICA(TIP) : O Google Project Shield oferece proteção DDoS gratuita para sites selecionados.

Métodos populares de DDoS e ferramentas de ataque

Acabamos de discutir um dos muitos métodos DDoS na seção acima. É chamado de “ negação distribuída(distributed denial) ”, pois as linhas de comunicação são abertas não por um ou dois, mas por centenas de computadores comprometidos. Um hacker que tem acesso a muitos computadores pode, a qualquer momento, começar a enviar solicitações para o servidor que deseja derrubar. Como não é um ou dois, mas muitos computadores espalhados pelo planeta, é “distribuído”. O servidor não pode mais atender a solicitações de entrada e falhas.

Entre outros métodos está o método Handshake(Handshake method) . Em um cenário normal, seu computador abre uma linha TCP com o servidor. O servidor responde e espera que você complete o handshake. Um handshake é um conjunto de ações entre o computador e o servidor antes do início da transferência de dados real. No caso de um ataque, o hacker abre o TCP , mas nunca completa o handshake – mantendo assim o servidor esperando. Mais um site fora do ar?!

Um método DDoS rápido é o método UDP(UDP method) . Ele emprega servidores DNS (Domain Name Service)(DNS (Domain Name Service)) para iniciar um ataque DDoS . Para resoluções de URL(URL) normais , seus computadores empregam User Datagram Protocol ( UDP ), pois são mais rápidos que os pacotes TCP padrão . O UDP(UDP) , em suma, não é muito confiável, pois não há como verificar pacotes descartados e coisas assim. Mas é usado onde a velocidade é uma grande preocupação. Até mesmo sites de jogos online usam UDP . Hackers usam as fraquezas do UDPpacotes para criar uma enxurrada de mensagens para um servidor. Eles podem criar pacotes falsos que parecem vir do servidor de destino. A consulta seria algo que enviaria grandes quantidades de dados para o servidor de destino. Como existem vários resolvedores de DNS , fica mais fácil para o hacker atingir um servidor que derrube o site. Nesse caso, também, o servidor de destino recebe mais consultas/respostas do que pode lidar.

Leia(Read) : O que é Negação de Serviço de Resgate(What is Ransom Denial of Service) ?

Existem muitas ferramentas de terceiros que agem como uma botnet se o hacker não tiver muitos computadores. Lembro-me de um dos muitos grupos de hackers pedindo às pessoas no Twitter para preencher dados aleatórios em algum formulário de página da web e clicar em Enviar(Send) . Eu não fiz isso, mas estava curioso para saber como funcionava. Provavelmente, ele também enviou repetidos spams para os servidores até que a saturação foi ultrapassada e o servidor caiu. Você pode pesquisar essas ferramentas na Internet . Mas lembre-se de que hackear é crime e não endossamos nenhum crime cibernético(Cyber Crimes) . Isto é apenas para sua informação.

Tendo falado sobre métodos de ataques DDoS , vamos ver se podemos evitar ou prevenir ataques DDoS .

Leia(Read) : O que é Black Hat, Gray Hat ou White Hat Hacker?

Proteção e prevenção contra DDoS

Não há muito o que fazer, mas ainda assim, você pode reduzir as chances de DDoS tomando algumas precauções. Um dos métodos mais usados por esses ataques é entupir a largura de banda do servidor com solicitações falsas de botnets. Comprar um pouco mais de largura de banda reduzirá ou até impedirá ataques DDoS , mas pode ser um método caro. Mais largura de banda significa pagar mais dinheiro ao seu provedor de hospedagem.

Também é bom usar um método de movimentação de dados distribuídos. Ou seja, em vez de apenas um servidor, você tem datacenters diferentes que respondem às solicitações em partes. Teria sido muito caro antigamente, quando você precisava comprar mais servidores. Atualmente, os data centers podem ser aplicados à nuvem – reduzindo assim sua carga e distribuindo-a entre servidores em vez de apenas um servidor.

Você pode até usar o espelhamento em caso de ataque. Um servidor espelho contém a cópia (estática) mais recente dos itens no servidor principal. Em vez de usar os servidores originais, você pode querer usar espelhos para que o tráfego de entrada possa ser desviado e, assim, um DDoS possa falhar/prevenir.

Para fechar o servidor original e começar a usar espelhos, você precisa ter informações sobre o tráfego de entrada e saída na rede. Use algum monitor que te mostre o verdadeiro estado do tráfego e se ele alarmar, feche o servidor principal e desvie o tráfego para espelhos. Como alternativa, se você estiver mantendo uma guia no tráfego, poderá usar outros métodos para lidar com o tráfego, sem precisar desligá-lo.

Você também pode considerar o uso de serviços como Sucuri Cloudproxy ou Cloudflare , pois eles oferecem proteção contra ataques DDoS .

Estes são alguns métodos que eu poderia pensar, para prevenir e reduzir ataques DDoS, com base em sua natureza. Se você já teve alguma experiência com DDoS, compartilhe conosco.(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

Leia também(Also read) : Como se preparar e lidar com um ataque DDoS .

Related posts

Denial de Service (DoS) Ataque: O que é e como evitar

Brute Force Attacks - Definition and Prevention

O que é homem-in-the-médio Attack (MITM): Definição, Prevention, Tools

SmartByte Network Service Causas lenta Internet speed em Windows 10

DLL Hijacking Vulnerability Attacks, Prevention & Detection

O que é Network Address Translator (NAT)? O que isso faz? Que eu preciso dele?

Qual é o 403 Forbidden Error and How para consertá-lo?

Online Reputation Management Tips, Tools & Services

Internet Security article and tips para usuários Windows 10

DNS Benchmark: Otimize o seu Internet Connection por velocidade

Lista de Best Free Internet Privacy Software & Products para Windows 10

Como verificar se o seu IP address está vazando

Edge and Store apps não conectando a Internet - Error 80072EFD

Fix Origin Error loading WebPage

Migrar de Internet Explorer para Edge rapidamente usando essas ferramentas

Todo o Internet crash? O uso excessivo pode derrubar o Internet?

O que estão estacionados Domains and Sinkhole Domains?

Como adicionar um Trusted Site em Windows 10

Best grátis Internet Security Suite Software para Windows 10

Como Blocked de desbloqueio e de acesso ou sites restritos