Dicas para proteger seu computador contra o ataque Thunderspy

Thunderbolt é a interface da marca de hardware desenvolvida pela Intel . Ele atua como uma interface entre o computador e os dispositivos externos. Enquanto a maioria dos computadores Windows vem com todos os tipos de portas, muitas empresas usam Thunderbolt para se conectar a vários tipos de dispositivos. Isso facilita a conexão, mas, de acordo com pesquisas da Universidade de Tecnologia de (Technology)Eindhoven(Eindhoven University) , a segurança por trás do Thunderbolt pode ser violada usando uma técnica – Thunderspy . Neste post, compartilharemos dicas que você pode seguir para proteger seu computador contra o Thunderspy .

O que é Tunderspy ? Como funciona?

É um ataque furtivo que permite que um invasor acesse a funcionalidade de acesso direto à memória ( DMA ) para comprometer dispositivos. O maior problema é que não há vestígios, pois funciona sem implantar qualquer mente de malware ou isca de link. Ele pode ignorar as melhores práticas de segurança e bloquear o computador. Então, como isso funciona? O invasor precisa de acesso direto ao computador. De acordo com a pesquisa, leva menos de 5 minutos com as ferramentas certas.

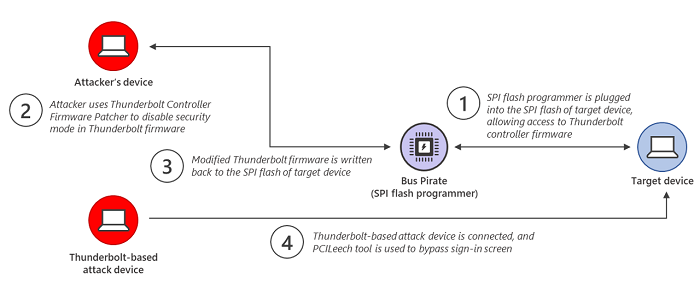

O invasor copia o firmware do controlador Thunderbolt(Thunderbolt Controller Firmware) do dispositivo de origem para o dispositivo dele. Em seguida, ele usa um patcher de firmware ( TCFP ) para desativar o modo de segurança aplicado no firmware Thunderbolt . A versão modificada é copiada de volta para o computador de destino usando o dispositivo Bus Pirate . Em seguida, um dispositivo de ataque baseado em Thunderbolt é conectado ao dispositivo que está sendo atacado. Em seguida, ele usa a ferramenta PCILeech para carregar um módulo de kernel que ignora a tela de login do Windows .

Portanto, mesmo que o computador tenha recursos de segurança como inicialização segura , (Secure Boot)BIOS forte e senhas de conta do sistema operacional, e a criptografia de disco completo habilitada, ele ainda ignorará tudo.

DICA(TIP) : O Spycheck verificará se o seu PC está vulnerável ao ataque Thunderspy .

Dicas para se proteger contra o Thunderspy

A Microsoft recomenda(recommends) três maneiras de se proteger contra a ameaça moderna. Alguns desses recursos integrados ao Windows podem ser aproveitados, enquanto alguns devem ser habilitados para mitigar os ataques.

- Proteções de PC de núcleo seguro

- Proteção DMA do kernel

- Integridade de código protegida por hipervisor ( HVCI )

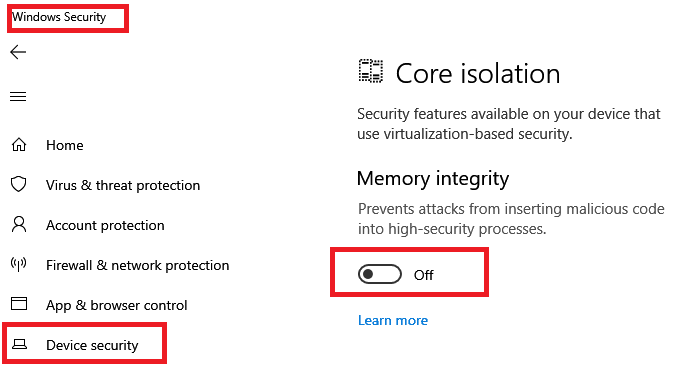

Dito isto, tudo isso é possível em um PC com núcleo seguro. Você simplesmente não pode aplicar isso em um PC comum porque o hardware não está disponível para protegê-lo do ataque. A melhor maneira de descobrir se o seu PC é compatível é verificando a seção Devic Security do aplicativo Windows Security .

1] Proteções de PC de núcleo seguro

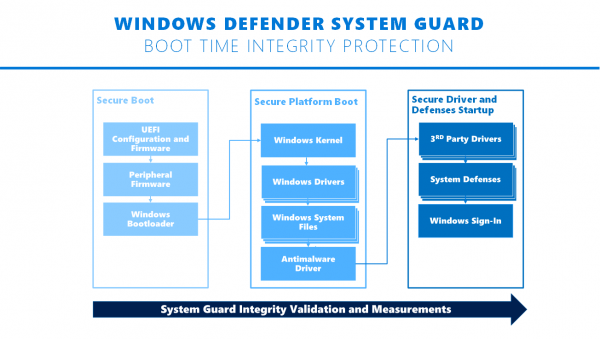

O Windows Security(Windows Security) , o software de segurança interno da Microsoft, oferece o Windows Defender System Guard e segurança baseada em virtualização. No entanto, você precisa de um dispositivo que use PCs de núcleo seguro(Secured-core PCs) . Ele usa segurança de hardware enraizada na CPU moderna para iniciar o sistema em um estado confiável. Ele ajuda a mitigar as tentativas feitas por malware no nível do firmware.

2] Proteção DMA do kernel

Introduzida no Windows 10 v1803, a proteção Kernel DMA garante o bloqueio de periféricos externos de ataques de Acesso Direto à Memória(Memory Access) ( DMA ) usando dispositivos hotplug PCI , como (PCI)Thunderbolt . Isso significa que se alguém tentar copiar o firmware Thunderbolt malicioso para uma máquina, ele será bloqueado pela porta Thunderbolt . No entanto, se o usuário tiver o nome de usuário e a senha, ele poderá ignorá-lo.

3] Proteção reforçada(HVCI) com integridade de código protegida por hipervisor ( (Hypervisor-protected)HVCI(Hardening) )

A integridade de código protegida por hipervisor ou HVCI deve ser habilitada no Windows 10 . Ele isola o subsistema de integridade do código e verifica se o código do Kernel não foi verificado e assinado pela Microsoft . Ele também garante que o código do kernel não possa ser gravável e executável para garantir que o código não verificado não seja executado.

O Thunderspy(Thunderspy) usa a ferramenta PCILeech para carregar um módulo de kernel que ignora a tela de login do Windows . O uso de HVCI(HVCI) evitará isso, pois não permitirá que ele execute o código.

A segurança deve estar sempre no topo quando se trata de comprar computadores. Se você lida com dados que são importantes, especialmente com negócios, é recomendável comprar dispositivos de PC de núcleo seguro . (Secured-core PC)Aqui está a página oficial de tais dispositivos(such devices) no site da Microsoft.

Related posts

Como evitar o Phishing Scams and Attacks?

O que é remoto Access Trojan? Prevenção, Detection & Removal

Remove virus de USB Flash Drive usando Command Prompt or Batch File

Rogue Security Software or Scareware: Como verificar, prevenir, eliminar?

O que é Win32: BogEnt e como removê-lo?

Malware Submission: Onde enviar arquivos de malware para Microsoft & others?

Como remover Virus Alert de Microsoft em Windows PC

Melhor software gratuito de remoção de spyware e malware

O que é IDP.Generic and How para removê-lo com segurança de Windows?

Fileless Malware Attacks, Protection and Detection

O que é Rootkit? Como funcionam Rootkits? Rootkits explicou

Como usar Malware Scanner & Cleanup Tool embutido Chrome browser de

Grátis Malware Removal Tools para remover Specific Virus em Windows 11/10

O módulo especificado não foi encontrado erro no Windows 10

O que estão vivendo fora dos ataques Land? Como ficar seguro?

Como prevenir Malware - Dicas para proteger Windows 11/10

Como você pode obter um computer virus, trojan, trabalho, spyware or malware?

Browser Hijacking and Free Browser Hijacker Removal Tools

3 maneiras de se livrar de vírus, spyware e malware

Cyber Attacks - Definição, Types, Prevenção