Como criptografar o disco rígido do Windows 10 com o Bitlocker

Quando grandes empresas de telecomunicações, serviços públicos e até mesmo o governo são atingidos por violações de dados(data breaches) , que chance você tem? Uma chance surpreendentemente boa se você tomar algumas medidas importantes. Uma dessas medidas é criptografar seu disco rígido ou SSD(encrypting your hard drive or SSD) .

O Windows 10 tem uma maneira de criptografar sua unidade interna com a tecnologia BitLocker da Microsoft . É fácil de implementar, fácil de usar e não requer nenhuma habilidade especial ou hardware. No entanto, você precisa ter as versões Windows Pro(Windows Pro) , Enterprise ou Education do Windows 10 . Se você possui o Windows 10 (Windows 10) Home , a criptografia VeraCrypt(VeraCrypt encryption) é uma excelente opção. Você pode até preferir BitLocker .

O que é BitLocker?(What Is BitLocker?)

Criptografia é o processo de transformar informações em algo sem sentido, a menos que você tenha a chave. O BitLocker(BitLocker) criptografa as informações nos discos rígidos para que só possam ser lidas depois que a chave for inserida. A chave pode ser gerenciada por um chip Trusted Platform Module (TPM) no computador, uma unidade USB que armazena a chave ou até mesmo apenas uma senha. Se você experimentar o BitLocker e não gostar, é fácil desativá-lo(turn BitLocker off) .

Por que devo criptografar meu disco rígido do Windows?(Why Should I Encrypt My Windows Hard Drive?)

Vamos supor que você use as práticas recomendadas de senha(password best practices) . Sua senha é complexa, difícil de adivinhar e você não a anota nem a compartilha com ninguém. Se alguém quiser obter dados de sua unidade e não tiver sua senha do Windows , poderá remover o disco rígido, conectá-lo a outro computador e usar um live CD do Linux para recuperar arquivos(Linux live CD to recover files) .

Se você estiver usando o BitLocker , eles não poderão fazer isso. O BitLocker(BitLocker) deve ser capaz de obter a chave de algum lugar. Idealmente(Ideally) , esse seria o Trusted Platform Module ( TPM ). Também pode ser uma senha ou uma unidade USB dedicada como uma chave BitLocker .

“Mas ninguém vai roubar minha unidade”, você responde. Você já jogou um computador fora? Seus discos rígidos foram com ele também, não foi? A menos que você descarte um disco rígido com segurança(safely dispose of a hard drive) , alguém pode obter os dados. Isso acontece todos os dias, e é fácil. Temos até um artigo sobre como acessar arquivos em drives antigos(how to access files on old drives) .

Se você usou o BitLocker e tirou a unidade do computador e, em seguida, descartou o computador e a unidade separadamente, acabou de tornar o trabalho do ladrão de dados casual exponencialmente mais difícil. Seria necessário um especialista em recuperação de dados para ter uma chance remota de obter seus dados. Convencido(Convinced) ainda?

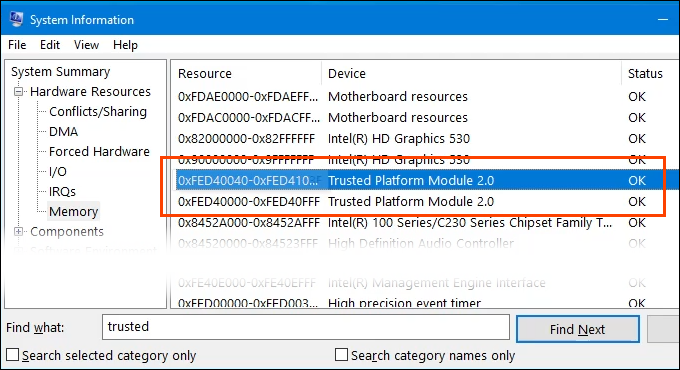

Como verificar se um computador tem um TPM(How to Check if a Computer Has a TPM)

A situação ideal do BitLocker é em um dispositivo com um TPM . Seu aparelho tem TPM ? É fácil de verificar.

- Selecione o menu Iniciar(Start ) e digite sistema(system) . O primeiro resultado deve ser Informações do Sistema(System Information) . Selecione isso.

- Quando a janela Informações do sistema for aberta, digite (System Information)confiável(trusted ) na caixa Localizar:(Find what:) na parte inferior e selecione Localizar(Find ) ou pressione Enter .

- Se o dispositivo tiver um TPM , ele aparecerá nos resultados. Neste exemplo, o TPM existe e é uma versão 2.0 TPM . A versão pode ser importante no futuro, especialmente quando o Windows 11 estiver disponível publicamente.

Como habilitar o BitLocker em um dispositivo com um TPM(How to Enable BitLocker On a Device With a TPM)

Seu dispositivo tem um TPM , então esta próxima parte é simples e fácil.

- Abra o Explorador de Arquivos(File Explorer ) e navegue até a unidade a ser criptografada com o BitLocker .

Clique com o botão direito do mouse(Right-click) na unidade e selecione Ativar BitLocker(Turn on BitLocker) .

Pode haver uma mensagem Iniciando o BitLocker com uma barra de progresso. (Starting BitLocker )Deixe terminar.

- Ele solicitará que você escolha como deseja desbloquear esta unidade(Choose how you want to unlock this drive) . Existem 2 opções; Use uma senha para desbloquear a unidade(Use a password to unlock the drive) ou Use meu cartão inteligente para desbloquear a unidade(Use my smart card to unlock the drive) . Se o dispositivo estiver sendo usado em uma empresa, talvez você tenha um cartão inteligente e queira usá-lo. Caso contrário, opte por usar uma senha. Crie uma senha forte e segura(Create a strong, secure password) .

A senha só será necessária se a unidade for removida deste dispositivo e instalada em outro dispositivo. Caso contrário, o TPM lidará(TPM) com a inserção da senha, fazendo com que a unidade criptografada funcione perfeitamente com todo o resto.

Agora ele pergunta Como você deseja fazer backup de sua chave de recuperação?(How do you want to back up your recovery key?)

Existem 4 opções:

- Salvar em sua conta da Microsoft(Save to your Microsoft account) : se você usa uma conta da Microsoft para fazer login no dispositivo, esse é o método mais fácil. É o que está sendo usado neste exemplo.

- Salvar em uma unidade flash USB(Save to a USB flash drive) : Se esse método for escolhido, use apenas a unidade flash USB para essa finalidade. (USB)Não tente armazenar outras coisas nessa unidade flash.

- Salvar em um arquivo(Save to a file) : Se escolher este método, não salve o arquivo na unidade que está sendo criptografada. Salve-o em outra unidade ou armazenamento em nuvem.

- Imprima a chave de recuperação(Print the recovery key) : Escolher este método significa que a chave impressa precisa de armazenamento seguro, protegida contra incêndio, roubo e inundação. Quando a chave for necessária, ela precisará ser digitada manualmente.

Dependendo do método selecionado, pode haver algumas etapas adicionais, mas todos os métodos eventualmente levarão à próxima tela.

Esta etapa pede para escolher quanto de sua unidade para criptografar(Choose how much of your drive to encrypt) . Isso pode ser confuso. Se não houver nada na unidade sendo criptografada, selecione Criptografar somente espaço em disco usado(Encrypt used disk space only) . É muito rápido.

Qualquer coisa adicionada à unidade depois disso será criptografada automaticamente. Se a unidade já tiver arquivos e pastas, escolha Criptografar a unidade inteira(Encrypt entire drive ) para garantir que todos sejam criptografados imediatamente. Em seguida, selecione Avançar(Next) .

A próxima tela pode não ser exibida dependendo da versão do Windows que você está usando. É importante reservar um tempo para lê-lo e compreendê-lo.

Para resumir, se alguém tirar a unidade deste dispositivo e colocá-la em qualquer versão do Windows anterior ao Windows 10 versão 1511(Version 1511) , a unidade não funcionará. A maioria das pessoas nunca fará isso, então a maioria escolherá Novo modo de criptografia e(New encryption mode) , em seguida, selecione Avançar(Next) .

A criptografia é um negócio sério e as coisas podem dar errado. É por isso que o processo perguntará pela última vez: Você está pronto para criptografar esta unidade? (Are you ready to encrypt this drive? )Em caso afirmativo, selecione Iniciar criptografia.(Start encrypting.)

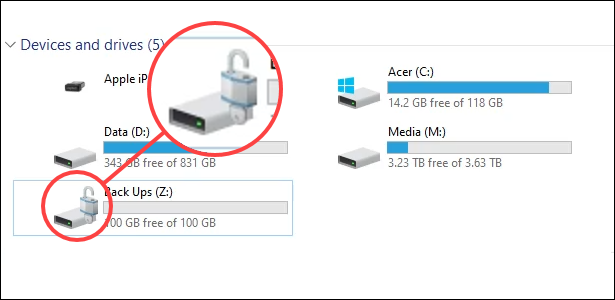

Quando o BitLocker terminar de criptografar a unidade, volte para o Explorador de Arquivos(File Explorer) . Observe(Notice) que o ícone da unidade agora tem um cadeado desbloqueado. Isso significa que a unidade está criptografada, mas pronta para receber arquivos. Se o cadeado estivesse trancado, você precisaria digitar a senha para acessá-lo.

Como habilitar o BitLocker em um dispositivo sem TPM(How to Enable BitLocker On a Device Without TPM)

Por enquanto, existe uma maneira de usar o BitLocker para criptografar uma unidade, mesmo que o dispositivo não tenha TPM . Espere que isso mude no Windows 11 , pois o Windows 11 exige que o TPM 2.0(Windows 11 requires TPM 2.0) seja atualizado do Windows 10 para o Windows 11(Windows 11) . Este método requer direitos de administrador.

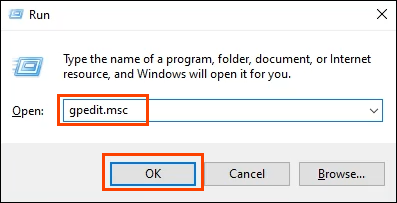

- Pressione a combinação de teclas Win Key + R para abrir o utilitário Executar. No campo Abrir(Open ) , digite gpedit.msc e selecione OK ou pressione Enter . Isso abrirá o Editor de Diretiva de Grupo Local(Local Group Policy Editor)(Local Group Policy Editor) .

- Depois que o Editor de Diretiva de Grupo Local(Local Group Policy Editor) for aberto, navegue até Configuração do Computador(Computer Configuration ) > Modelos Administrativos(Administrative Templates ) > Componentes do Windows(Windows Components ) > Criptografia de Unidade de Disco BitLocker(BitLocker Drive Encryption ) > Unidades do Sistema Operacional(Operating System Drives) . Clique duas vezes na configuração Exigir autenticação adicional na inicialização(Require additional authentication at startup) .

- Selecione Ativado(Enabled ) e, em seguida, OK para alterar a configuração. Observe a caixa de seleção onde se lê “Permitir BitLocker sem um (BitLocker)TPM compatível . ” Isso permite o uso de uma senha ou chave de segurança para acessar a unidade criptografada do BitLocker . Reinicie(Restart) o Windows para ativar a configuração.

- Siga o mesmo procedimento da seção acima para iniciar o BitLocker e criptografar uma unidade. AVISO:(WARNING: ) Se a criptografia da unidade do Windows for concluída, toda vez que o Windows(Windows) for iniciado, a senha deverá ser inserida para que o Windows(Windows) seja carregado. Grave a senha em um local seguro fora do dispositivo.

- Na próxima vez que o Windows(Windows) for iniciado, o BitLocker exigirá que a senha seja inserida para desbloquear a unidade. Faça isso e pressione Enter para continuar.

Você está seguro agora?(Are You Secure Now?)

(BitLocker)A criptografia do BitLocker é apenas uma parte da proteção de seus dados. O que mais você está fazendo para garantir que sua privacidade e identidade sejam protegidas? Nos informe! Certifique(Make) -se de verificar todos os nossos artigos sobre segurança e privacidade de dados(data security and privacy) .

Related posts

C or D Drive letter falta em Windows 10

Fix Unallocated Hard Drive sem perder Data em Windows 10

IsMyHdOK é um Hard Disk Health Check software grátis para Windows 10

Como clonar um disco rígido no Windows 10

Como formatar o disco rígido no Windows 10

Como remover ou Hide Drive Letter em Windows 10

Como alterar Hard Disk Cluster Size no Windows 10

Add ou remover Hardware tab em Drive Properties em Windows 10

Como criar um Windows 10 Bootable USB Recovery Drive

Best File & Folder Encryption Software para Windows 10

10 maneiras de liberar Hard Disk Space Em Windows 10

Encrypt Care é um livre encryption software para Windows 10

Cypher Notepad permite criptografar seu texto Documents em Windows 10

Xinorbis é um Hard Disk livre, Folder and Storage Analyzer para Windows 10

Remove ou adicionar Google Drive, Dropbox and OneDrive para Context Menu

QuickEncrypt permite criptografar e descriptografar arquivos e pastas em Windows 10

Não é possível ejetar o disco rígido externo no Windows? 7 Possíveis Correções

Fix CD or DVD Drive Não lendo Discs em Windows 10

Como adicionar Google Drive a File Explorer em Windows 10

Sync Multiple Google Drive Accounts em Windows 10