Como rastrear o computador Windows e a atividade do usuário

Há muitos motivos para rastrear a atividade do usuário do Windows , incluindo o monitoramento da atividade de seus filhos na Internet(children’s activity across the internet) , proteção contra acesso não autorizado, melhoria de problemas de segurança e redução de ameaças internas.

Aqui discutiremos as opções de rastreamento para uma variedade de ambientes Windows , incluindo seu PC doméstico, rastreamento de usuários de rede de servidores e grupos de trabalho.

Verifique seu histórico da web(Check Your Web History)

Se você quiser saber quais sites alguém em seu computador (como seus filhos) está visitando, poderá encontrar essas informações por meio do histórico do navegador. Mesmo que os usuários experientes em tecnologia possam conhecer maneiras de ocultar esse histórico, não custa verificar.

- Usando o Google Chrome(Google Chrome) , clique nos três pontos no canto superior direito e clique em Histórico(History) .

- Outra maneira de acessar o histórico do seu computador no Chrome é usar o atalho Ctrl + H

- No Firefox , navegue até o ícone na barra superior que se parece com a imagem abaixo e clique nele.

- Em seguida, clique em Histórico(History) .

- No Microsoft Edge , no canto superior direito da janela, procure e clique no ícone da estrela cadente. Em seguida, clique em Histórico(History) .

Eventos do Windows(Windows Events)

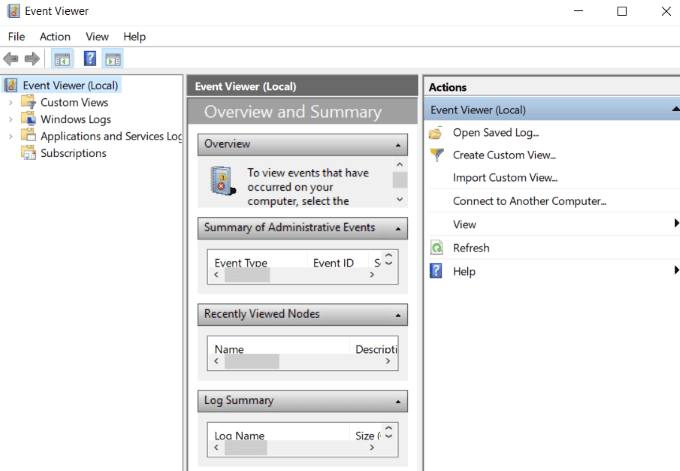

O Windows acompanha todas as atividades do usuário em seu computador(track of all user activity on your computer) . O primeiro passo para determinar se outra pessoa está usando seu computador é identificar os horários em que ele estava em uso.

- No Menu Iniciar, digite visualizador de eventos(event viewer) e abra-o clicando nele.

- Para expandir a pasta Windows Logs , clique em Event Viewer (local).

- Expanda os Logs(Windows Logs) do Windows clicando nele e clique com o botão direito do mouse em Sistema.(System.)

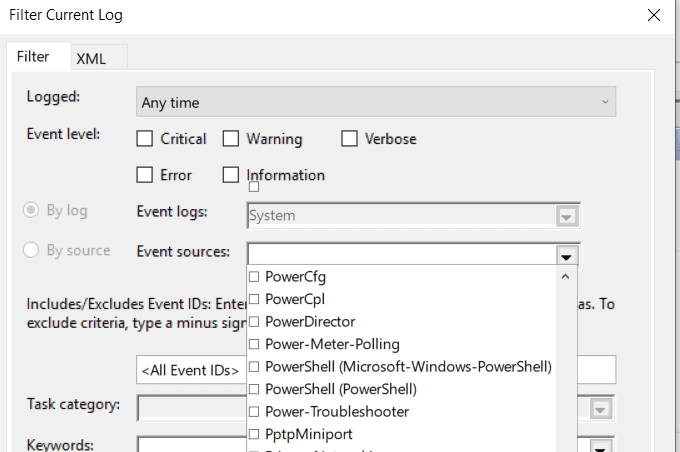

- Clique duas vezes em Filter Current Log e abra o menu suspenso para Event Sources .

- Role para baixo até Solucionador de problemas de energia(Power-Troubleshooter) e marque a caixa ao lado. Em seguida, clique em OK .

- O Visualizador de Eventos do Windows(Windows Event Viewer) mostrará quando seu computador foi retirado do modo de suspensão ou ligado. Se você não estava usando durante esses tempos, outra pessoa estava.

Como identificar atividades suspeitas em um servidor Windows(How To Identify Suspicious Activity On a Windows Server)

Se você estiver executando um ambiente com vários servidores Windows , a segurança é vital. Auditar(Auditing) e rastrear atividades do Windows para identificar atividades suspeitas é fundamental por vários motivos, incluindo:

- A prevalência de malware e vírus no sistema operacional Windows(Windows OS)

- Alguns aplicativos e programas exigem que os usuários desativem alguns antivírus e firewalls locais

- Os usuários geralmente não desconectam as sessões remotas da área de trabalho, deixando o sistema vulnerável a acesso não autorizado

É melhor tomar medidas preventivas do que esperar até que ocorra um incidente. Você deve ter um processo robusto de monitoramento de segurança para ver quem está fazendo login no seu servidor e quando. Isso identificará eventos suspeitos nos relatórios de segurança do servidor Windows .

O que procurar em seus relatórios do Windows(What To Look Out For In Your Windows Reports)

Como administrador de um servidor, há vários eventos a serem observados para proteger sua rede contra atividades nefastas do usuário do Windows , incluindo:

- Tentativas falhadas ou bem-sucedidas de sessões de área de trabalho remota.

- Tentativas repetidas de login resultando em bloqueios de senha.

- Alterações de política de grupo(Group) ou auditoria que você não fez.

- Tentativas bem- sucedidas(Successful) ou com falha de login em sua rede Windows , serviços membros ou controlador de domínio.

- Excluiu ou interrompeu serviços existentes ou novos serviços adicionados.

- As configurações do registro foram alteradas.

- Logs de eventos apagados.

- Firewall ou regras do Windows(Windows) desativados ou alterados .

Conforme discutido acima, os eventos são registrados no log de eventos no Windows . Os três principais tipos de logs nativos são:

- Segurança.

- Inscrição.

- Sistema.

XpoLog7

XpoLog7 é uma ferramenta automatizada de gerenciamento de logs para fornecer:

- Análise de dados de registro

- Detecção automática de problemas

- Monitoramento proativo de regras e eventos

O plano básico é gratuito para sempre por 0,5 GB/dia. Para aqueles que precisam de mais recursos, o Xpolog7(Xpolog7) também oferece várias opções de preços(pricing options) diferenciados .

Como rastrear a atividade do usuário em grupos de trabalho(How To Track User Activity In Workgroups)

Grupos de trabalho são redes organizadas de computadores. Eles permitem que os usuários compartilhem armazenamento, arquivos e impressoras.

É uma maneira conveniente de trabalhar em conjunto e fácil de usar e administrar. No entanto, sem a administração adequada, você está abrindo sua rede para possíveis riscos de segurança que podem afetar todos os participantes do grupo de trabalho.

Abaixo estão dicas sobre como rastrear a atividade do usuário para aumentar a segurança da sua rede.

Usar a política de auditoria do Windows(Use Windows Audit Policy)

Siga as etapas abaixo para acompanhar o que os participantes do grupo de trabalho estão fazendo em sua rede.

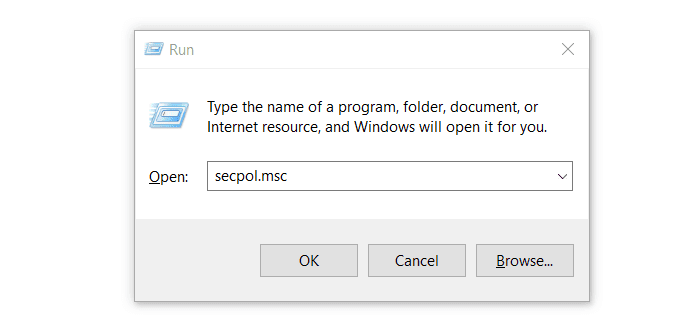

- Abra Executar mantendo pressionada a tecla Windows(Windows key) e R .

- Digite secpol.msc na caixa ao lado de Abrir:(Open:) e clique em OK .

Isso abrirá a janela Política de segurança local .(Local Security Policy)

- Na coluna à esquerda, clique duas vezes em Configurações (y)de ( Settings)segurança(Securit) . Em seguida, expanda a configuração de Políticas Locais(Local Policies) clicando nela.

- Abra a Política de Auditoria(Audit Policy) e, em seguida, no menu do painel direito, você verá muitas entradas de Auditoria definidas como (Audit)Não definido.(Not Defined.)

- Abra a primeira entrada. Na guia Configurações de segurança local , marque (Local Security Settings)Sucesso(Success ) e Falha( Failure) em Auditoria dessas tentativas(Audit these attempts) . Em seguida, clique em Aplicar(Apply) e OK .

Repita as etapas acima para todas as entradas para rastrear a atividade do usuário em grupos de trabalho. Lembre-se de que todos os computadores do seu grupo de trabalho devem estar devidamente protegidos. Se um computador for infectado, todos os outros conectados à mesma rede estarão em risco.

Keyloggers

Os programas keylogger(Keylogger programs) monitoram a atividade do teclado e mantêm um registro de tudo que é digitado. Eles são uma maneira eficaz de monitorar a atividade do usuário do Windows para ver se alguém está invadindo sua privacidade.

A maioria das pessoas que usa programas keylogger o faz por motivos maliciosos. Por causa disso, seu programa anti-malware provavelmente o colocará em quarentena. Portanto, você precisará remover a quarentena para usá-lo.

Existem vários programas de software de keylogger gratuitos para você escolher se estiver no mercado.

Related posts

Como você digitaliza um documento para o seu computador Windows

Como rastrear User Activity em WorkGroup Mode no Windows 11/10

Como mover seu perfil e e-mail do Thunderbird para um novo computador Windows

Como bloquear conexões remotas a um computador Windows ou Mac

Alterar a localização das pastas do usuário no Windows

Como corrigir erro de tela azul Stop:0x000000F4 no Windows

Use Netstat para ver portas de escuta e PID no Windows

Como limpar seu computador corretamente, por dentro e por fora

Ativar microfone, áudio de entrada e mixagem estéreo no Windows

Instalando plug-ins do GIMP: um guia de instruções

Como saber se seu computador está sendo monitorado

Desativar o controle de conta de usuário (UAC) para um aplicativo específico

Como alterar uma letra de unidade no Windows

Como usar um emulador do Windows XP no Android com Limbo

Exportar, limpar e aumentar o tamanho dos logs de eventos no Windows

Como abrir um arquivo JAR no Windows

Como desinstalar BlueStacks no Windows e Mac

Como transformar seu computador em um servidor de mídia DLNA

Como tornar qualquer aplicativo ou jogo em tela cheia no Windows

Como remover o áudio do vídeo no Windows e Mac