Como rastrear quando alguém acessa uma pasta no seu computador

Há um pequeno recurso interessante embutido no Windows que permite rastrear quando alguém visualiza, edita ou exclui algo dentro de uma pasta especificada. Portanto, se houver uma pasta ou arquivo(folder or file) que você deseja saber quem está acessando, esse é o método integrado sem precisar usar software de terceiros.

Esse recurso na verdade faz parte de um recurso de segurança do Windows(Windows security) chamado Group Policy , que é usado pela maioria dos profissionais de TI(IT Professionals) que gerenciam computadores na rede corporativa por meio de servidores, mas também pode ser usado localmente em um PC sem nenhum servidor. A única desvantagem de usar a Diretiva de Grupo(Group Policy) é que ela não está disponível em versões inferiores do Windows . Para o Windows 7(Windows 7) , você precisa ter o Windows 7 (Windows 7) Professional ou superior. Para o Windows 8(Windows 8) , você precisa do Pro ou Enterprise .

O termo Diretiva de Grupo(Group Policy) refere-se basicamente a um conjunto de configurações do Registro que podem ser controladas por meio de uma interface gráfica do usuário(user interface) . Você habilita ou desabilita várias configurações e essas edições são atualizadas no registro do Windows(Windows registry) .

No Windows XP , para acessar o editor de políticas(policy editor) , clique em Iniciar(Start) e depois em Executar(Run) . Na caixa de texto, digite “ gpedit.msc ” sem as aspas, conforme mostrado abaixo:

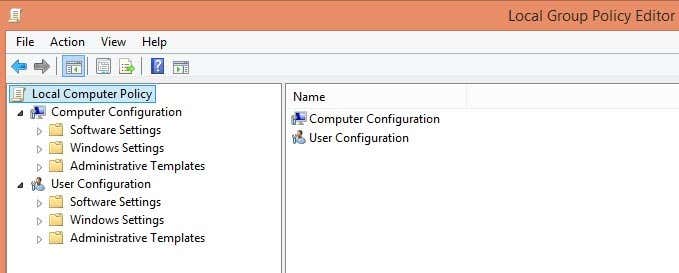

No Windows 7 , basta clicar no botão Iniciar e digitar (Start button and type)gpedit.msc na caixa de pesquisa(search box) na parte inferior do menu Iniciar(Start Menu) . No Windows 8 , basta ir para a tela(Start Screen) inicial e começar a digitar ou mover o cursor do mouse(mouse cursor) para o canto superior ou inferior direito da tela para abrir a barra de botões(Charms) e clicar em Pesquisar(Search) . Em seguida, basta digitar gpedit . Agora você deve ver algo parecido com a imagem abaixo:

Existem duas categorias principais de políticas: Usuário(User) e Computador(Computer) . Como você deve ter adivinhado, as políticas do usuário controlam as configurações de cada usuário, enquanto as configurações do computador serão configurações de todo o sistema e afetarão todos os usuários. No nosso caso, queremos que nossa configuração seja para todos os usuários, então expandiremos a seção Configuração do computador(Computer Configuration) .

Continue expandindo para Configurações do Windows(Windows Settings) -> Security Settings -> Local Policies -> Audit Policy . Não vou explicar muito das outras configurações aqui, pois isso se concentra principalmente na auditoria de uma pasta. Agora você verá um conjunto de políticas e suas configurações atuais no lado direito(hand side) . A política de auditoria(Audit policy) é o que controla se o sistema operacional(operating system) está ou não configurado e pronto para rastrear alterações.

Agora verifique a configuração para Audit Object Access clicando duas vezes nele e selecionando Success e Failure . Clique em OK(Click OK) e agora terminamos a primeira parte que diz ao Windows que queremos que ele esteja pronto para monitorar as alterações. Agora, o próximo passo é dizer o que EXATAMENTE(EXACTLY) queremos rastrear. Você pode fechar o console da Diretiva de Grupo(Group Policy console) agora.

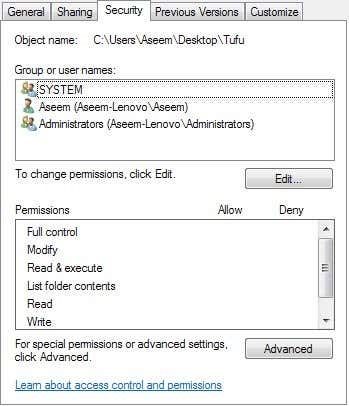

Agora navegue até a pasta usando o Windows Explorer(Windows Explorer) que você gostaria de monitorar. No Explorer , clique com o botão direito na pasta e clique em (folder and click) Propriedades(Properties) . Clique na guia Segurança( Security Tab) e você verá algo semelhante a isto:

Agora clique no botão Avançado(Advanced) e clique na guia Auditoria . (Auditing)É aqui que realmente configuraremos o que queremos monitorar para esta pasta.

Vá em frente e clique no botão Adicionar(Add) . Uma caixa de diálogo aparecerá solicitando que você selecione um usuário ou grupo(User or Group) . Na caixa, digite a palavra “ (word “)users ” e clique em Check Names . A caixa será atualizada automaticamente com o nome do grupo de usuários local do seu computador no formato COMPUTERNAME\Users .

Clique em OK(Click OK) e agora você verá outra caixa de diálogo chamada “ Entrada de auditoria para X(Audit Entry for X) ”. Esta é a verdadeira carne do que estamos querendo fazer. Aqui é onde você selecionará o que deseja observar nesta pasta. Você pode escolher individualmente quais tipos de atividade deseja acompanhar, como excluir ou criar novos arquivos/pastas etc. Para facilitar, sugiro selecionar Controle total(Full Control) , que selecionará automaticamente todas as outras opções abaixo. Faça isso para o sucesso(Success) e o fracasso(Failure) . Dessa forma, o que for feito nessa pasta ou nos arquivos dentro dela, você terá um registro.

Agora clique em OK e clique em OK novamente e OK mais uma vez para sair do conjunto de várias caixas de diálogo(dialog box) . E agora você configurou com sucesso a auditoria em uma pasta! Então você pode perguntar, como você vê os eventos?

Para visualizar os eventos, você precisa ir ao Painel de Controle e clicar(Control Panel and click) em Ferramentas Administrativas(Administrative Tools) . Em seguida, abra o Visualizador de Eventos(Event Viewer) . Clique na seção Segurança(Security) e você verá uma grande lista de eventos no lado direito(hand side) :

Se você seguir em frente e criar um arquivo ou simplesmente abrir a pasta e clicar no botão Atualizar(Refresh button) no Visualizador de Eventos(Event Viewer) (o botão com as duas setas verdes), você verá vários eventos na categoria Sistema de Arquivos( File System) . Eles pertencem a qualquer operação de exclusão, criação, leitura e gravação nas pastas/arquivos que você está auditando. No Windows 7 , tudo agora aparece na categoria de tarefas do Sistema de Arquivos(File System task) , então para ver o que aconteceu, você terá que clicar em cada um e rolar por ele.

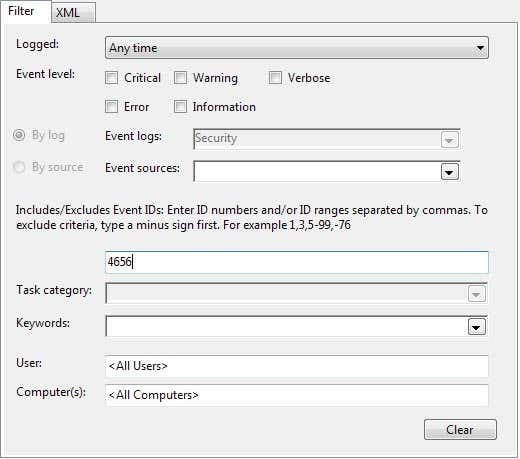

Para facilitar a visualização de tantos eventos, você pode colocar um filtro e ver apenas as coisas importantes. Clique(Click) no menu Exibir na parte superior e clique em (View)Filtro(Filter) . Se não houver opção para Filter , clique com o botão direito do mouse no log de segurança(Security log) na página à esquerda e escolha Filter Current Log . Na caixa Event ID(Event ID box) , digite o número 4656 . Este é o evento associado a um determinado usuário executando uma ação do Sistema de Arquivos (File System ) e fornecerá as informações relevantes sem ter que examinar milhares de entradas.

Se você quiser obter mais informações sobre um evento, basta clicar duas vezes nele para visualizar.

Estas são as informações da tela acima:

Foi solicitado um identificador para um objeto.(A handle to an object was requested.)

Assunto: (Subject:)

Security ID: Aseem-Lenovo\Aseem

Nome da conta: Aseem ( Account Name: Aseem)

Account Domain: Aseem-Lenovo

ID de logon: 0x175a1( Logon ID: 0x175a1)

Objeto: (Object:)

Servidor de ( Object Server: Security)

objetos: Tipo de objeto de segurança: ( Object Type: File)

Object Name: C:\Users\Aseem\Desktop\Tufu\New Text Document.txt

ID do identificador: 0x16a0( Handle ID: 0x16a0)

Informações do (Process Information:)

processo: ID do processo: 0x820 ( Process ID: 0x820)

Process Name: C:\Windows\explorer.exe

Informações de solicitação de acesso: (Access Request Information:)

ID da transação: {00000000-0000-0000-0000-000000000000} ( Transaction ID: {00000000-0000-0000-0000-000000000000})

Acessos: DELETE ( Accesses: DELETE)

SYNCHRONIZE

ReadAttributes

No exemplo acima, o arquivo trabalhado foi New Text Document.txt na pasta Tufu(Tufu folder) na minha área de trabalho e os acessos que solicitei foram DELETE seguido de SYNCHRONIZE . O que eu fiz aqui foi deletar o arquivo. Aqui está outro exemplo:

Tipo de objeto: Arquivo ( Object Type: File)

Object Name: C:\Users\Aseem\Desktop\Tufu\Address Labels.docx

ID do identificador: 0x178( Handle ID: 0x178)

Informações do (Process Information:)

processo: ID do processo: 0x1008 ( Process ID: 0x1008)

Process Name: C:\Program Files (x86)\Microsoft Office\Office14\WINWORD.EXE

Informações de solicitação de acesso: (Access Request Information:)

ID da transação: {00000000-0000-0000-0000-000000000000} ( Transaction ID: {00000000-0000-0000-0000-000000000000})

Acessos: READ_CONTROL ( Accesses: READ_CONTROL)

SYNCHRONIZE

ReadData (ou ListDirectory) ( ReadData (or ListDirectory))

WriteData (ou AddFile) ( WriteData (or AddFile))

AppendData (ou AddSubdirectory ou CreatePipeInstance) ( AppendData (or AddSubdirectory or CreatePipeInstance))

ReadEA

WriteEA

ReadAttributes

WriteAttributes

Motivos de acesso: READ_CONTROL: Concedido por Propriedade ( Access Reasons: READ_CONTROL: Granted by Ownership)

SYNCHRONIZE: Concedido por D:(A;ID;FA;;;S-1-5-21-597862309-2018615179-2090787082-1000)( SYNCHRONIZE: Granted by D:(A;ID;FA;;;S-1-5-21-597862309-2018615179-2090787082-1000))

Enquanto você lê isso, você pode ver que eu acessei Address Labels.docx(Address Labels.docx) usando o programa WINWORD.EXE(WINWORD.EXE program) e meus acessos incluíam READ_CONTROL e meus motivos de acesso também eram READ_CONTROL . Normalmente, você verá muitos outros acessos, mas concentre-se apenas no primeiro, pois geralmente é o principal tipo de acesso. Nesse caso, simplesmente abri o arquivo usando o Word . É preciso um pouco de teste e leitura(testing and reading) dos eventos para entender o que está acontecendo, mas uma vez que você o tenha, é um sistema muito confiável. Sugiro criar uma pasta de teste(test folder) com arquivos e realizar várias ações para ver o que aparece no Visualizador de Eventos(Event Viewer) .

É mais ou menos isso! Uma maneira rápida e gratuita de rastrear o acesso ou alterações(access or changes) em uma pasta!

Related posts

Como criar uma pasta segura e bloqueada no Windows XP

Como salvar o layout do ícone da área de trabalho no Windows XP, 7, 8

Como corrigir o erro "NTFS.sys ausente ou corrompido" no Windows XP

Acessando remotamente um computador Windows XP ou Windows Server 2003

Instalar uma impressora de rede a partir do Windows XP usando a configuração do driver

8 alternativas mais baratas ao Geek Squad para consertar seu computador

8 alternativas mais baratas ao Geek Squad para consertar seu computador

O Painel de Controle no Windows - Como alternar para o modo de exibição clássico do Windows XP

O Microsoft Teams não abre no seu computador? 9 correções para tentar

Instalar uma impressora de rede a partir do Windows XP usando o Assistente para adicionar impressora

Como configurar a área de trabalho remota no Windows XP

Um problema foi detectado e o Windows foi desligado para evitar danos ao seu computador

Transferir arquivos do Windows XP, Vista, 7 ou 8 para o Windows 10 usando a Transferência Fácil do Windows

Como transformar ON or OFF Public Folder compartilhamento on Windows 10

Como reproduzir discos Blu-Ray em seu computador

Junte um computador com Windows XP a um grupo doméstico do Windows 7/8/10

msvcr120.dll ausente em seu computador? 8 maneiras de corrigir

Corrigir a edição do registro foi desativada por seu erro de administrador

O Windows não pode access Shared Folder or Drive em Windows 10

Configurar ou desativar a DEP (Prevenção de Execução de Dados) no Windows