O Remote Credential Guard protege as credenciais da Área de Trabalho Remota

Todos os usuários administradores do sistema têm uma preocupação muito genuína – proteger credenciais em uma conexão de Área de Trabalho(Desktop) Remota . Isso ocorre porque o malware pode encontrar o caminho para qualquer outro computador pela conexão da área de trabalho e representar uma ameaça potencial aos seus dados. É por isso que o sistema operacional Windows(Windows OS) pisca um aviso “ Certifique-se de confiar neste PC, conectar-se a um computador não confiável pode prejudicar seu PC(Make sure you trust this PC, connecting to an untrusted computer might harm your PC) ” quando você tenta se conectar a uma área de trabalho remota.

Neste post, veremos como o recurso Remote Credential Guard , que foi introduzido no Windows 10 , pode ajudar a proteger credenciais de área de trabalho remota no Windows 10 Enterprise e no Windows Server .

Guarda de credenciais remota(Remote Credential Guard) no Windows 10

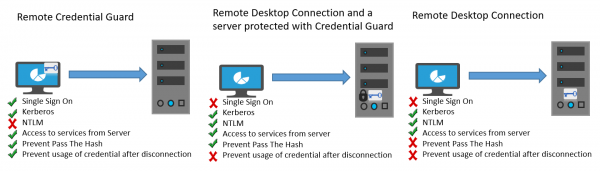

O recurso foi projetado para eliminar ameaças antes que se torne uma situação séria. Ele ajuda você a proteger suas credenciais em uma conexão de Área de Trabalho Remota redirecionando(Desktop) as solicitações do Kerberos de volta para o dispositivo que está solicitando a conexão. Ele também fornece experiências de logon único para sessões de Área de Trabalho Remota .(Remote Desktop)

No caso de qualquer infortúnio em que o dispositivo de destino seja comprometido, as credenciais do usuário não são expostas porque as credenciais e os derivados de credenciais nunca são enviados ao dispositivo de destino.

O modus operandi do Remote Credential Guard é muito semelhante à proteção oferecida pelo Credential Guard em uma máquina local, exceto que o Credential Guard também protege as credenciais de domínio armazenadas por meio do Credential Manager .

Um indivíduo pode usar o Remote Credential Guard das seguintes maneiras:

- Como as credenciais do Administrador são altamente privilegiadas, elas devem ser protegidas. (Administrator)Ao usar o Remote Credential Guard , você pode ter certeza de que suas credenciais estão protegidas, pois não permite que as credenciais passem pela rede para o dispositivo de destino.

- Os funcionários do suporte técnico(Helpdesk) em sua organização devem se conectar a dispositivos ingressados no domínio que podem ser comprometidos. Com o Remote Credential Guard , o funcionário do suporte técnico pode usar o RDP para se conectar ao dispositivo de destino sem comprometer suas credenciais a malware.

Requisitos de hardware e software

Para habilitar o bom funcionamento do Remote Credential Guard , certifique-se de que os seguintes requisitos do cliente e servidor da Área de Trabalho Remota sejam atendidos.(Remote Desktop)

- O cliente e o servidor da área de trabalho remota(Remote Desktop Client) devem ser associados a um domínio do Active Directory

- Ambos os dispositivos devem ingressar no mesmo domínio ou o servidor de Área de Trabalho Remota(Remote Desktop) deve ingressar em um domínio com uma relação de confiança com o domínio do dispositivo cliente.

- A autenticação Kerberos deveria ter sido habilitada.

- O cliente de Área de Trabalho Remota(Remote Desktop) deve estar executando pelo menos o Windows 10(Windows 10) , versão 1607 ou o Windows Server 2016(Windows Server 2016) .

- O aplicativo Plataforma Universal do Windows da Área de Trabalho Remota(Remote Desktop Universal Windows Platform) não oferece suporte ao Remote Credential Guard , portanto, use o aplicativo Windows clássico da Área de Trabalho Remota(Remote Desktop) .

Habilite o Remote Credential Guard(Remote Credential Guard) via Registro(Registry)

Para habilitar o Remote Credential Guard no dispositivo de destino, abra o Editor do Registro(Registry Editor) e vá para a seguinte chave:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

Adicione um novo valor DWORD chamado DisableRestrictedAdmin . Defina o valor dessa configuração do Registro como 0 para ativar o Remote Credential Guard .

Feche o Editor do Registro.

Você pode habilitar o Remote Credential Guard executando o seguinte comando em um CMD elevado:

reg add HKLM\SYSTEM\CurrentControlSet\Control\Lsa /v DisableRestrictedAdmin /d 0 /t REG_DWORD

Ativar o Remote Credential Guard usando a Diretiva de Grupo(Group Policy)

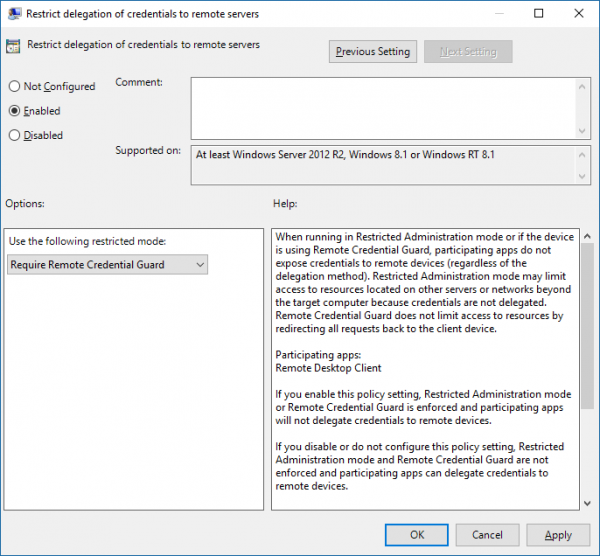

É possível usar o Remote Credential Guard no dispositivo cliente definindo uma Diretiva de Grupo(Group Policy) ou usando um parâmetro com a Conexão de Área de Trabalho Remota(Remote Desktop Connection) .

No Console de Gerenciamento de Diretiva de Grupo(Group Policy Management Console) , navegue até Computer Configuration > Administrative Templates > System > Credentials Delegation.

Agora, clique duas vezes em Restringir delegação de credenciais para servidores remotos(Restrict delegation of credentials to remote servers) para abrir sua caixa Propriedades.

Agora, na caixa Use o seguinte modo restrito(Use the following restricted mode) , escolha Requer Remote Credential Guard. ( Require Remote Credential Guard. )A outra opção Modo de administração restrita(Restricted Admin mode) também está presente. Seu significado é que quando o Remote Credential Guard não pode ser usado, ele usará o modo Restricted Admin .

Em qualquer caso, nem o Remote Credential Guard nem o modo Restricted Admin enviarão credenciais em texto não criptografado para o servidor de Área de Trabalho Remota .(Remote Desktop)

Permita o Remote Credential Guard(Allow Remote Credential Guard) , escolhendo a opção ' Prefer Remote Credential Guard '.

Clique em OK(Click OK) e saia do Console de Gerenciamento de Diretiva de Grupo(Group Policy Management Console) .

Agora, em um prompt de comando, execute gpupdate.exe /force para garantir que o objeto de Diretiva de Grupo seja aplicado.(Group Policy)

Use o Remote Credential Guard(Use Remote Credential Guard) com um parâmetro para Remote Desktop Connection

Se você não usar a Diretiva de Grupo(Group Policy) em sua organização, poderá adicionar o parâmetro remoteGuard ao iniciar a Conexão(Desktop Connection) de Área de Trabalho Remota para ativar o Remote Credential Guard para essa conexão.

mstsc.exe /remoteGuard

Coisas que você deve ter em mente ao usar o Remote Credential Guard

- O Remote Credential Guard(Remote Credential Guard) não pode ser usado para se conectar a um dispositivo que ingressou no Azure Active Directory .

- O Remote Desktop Credential Guard(Remote Desktop Credential Guard) só funciona com o protocolo RDP .

- O Remote Credential Guard(Remote Credential Guard) não inclui declarações de dispositivo. Por exemplo, se você estiver tentando acessar um servidor de arquivos remotamente e o servidor de arquivos exigir a reivindicação do dispositivo, o acesso será negado.

- O servidor e o cliente devem autenticar usando Kerberos .

- Os domínios devem ter uma relação de confiança ou o cliente e o servidor devem ser associados ao mesmo domínio.

- O Remote Desktop Gateway(Remote Desktop Gateway) não é compatível com o Remote Credential Guard .

- Nenhuma credencial é vazada para o dispositivo de destino. No entanto, o dispositivo de destino ainda adquire os tíquetes (Tickets)de serviço Kerberos(Kerberos Service) por conta própria.

- Por fim, você deve usar as credenciais do usuário que está logado no dispositivo. O uso de credenciais salvas ou diferentes das suas não é permitido.

Você pode ler mais sobre isso em Technet .

Relacionado(Related) : Como aumentar o número de conexões de área de trabalho remota(increase the number of Remote Desktop Connections) no Windows 10.

Related posts

Aumentar o número de Remote Desktop Connections em Windows 11/10

Windows Key preso depois de mudar de Remote Desktop session

Não é possível copiar Paste em Remote Desktop Session em Windows 10

RDP connection authentication error; Function pedida não é suportada

Create Remote Desktop Connection shortcut em Windows 11/10

Best Free Remote Desktop Software para Windows 10

Não Remote Desktop License Servers; Remote session Desconectado

Fix Remote Desktop Error Code 0x104 no Windows 11/10

Microsoft Remote Desktop App para Windows 10

Corrigir a área de trabalho remota não será Connect em Windows 10

Conecte-se a um PC Windows a partir do Ubuntu usando a Conexão de Área de Trabalho Remota

Como habilitar e Use Remote Desktop Connection em Windows 10

Alterar o listening port para Remote Desktop

Remote Desktop Services Causas High CPU em Windows 10

Ativar Remote Desktop usando Command Prompt or PowerShell

Remote Desktop option Cinza no Windows 10

Connect iPhone para Windows 10 PC usando Microsoft Remote Desktop

O aplicativo de área de trabalho remota vs. TeamViewer Touch - Qual é o melhor aplicativo?

Fix Remote Desktop Error Code 0x204 no Windows 10

O erro com falha logon attempt ao conectar Remote Desktop